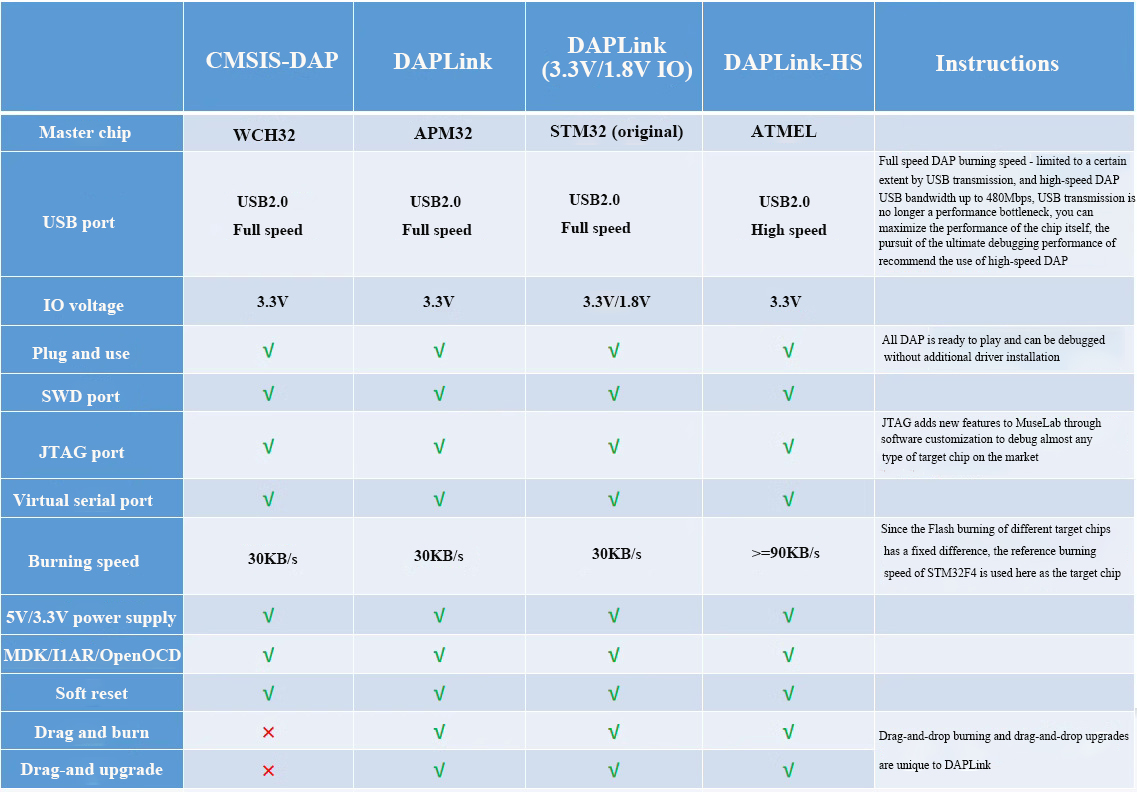

DAPLINK-ը փոխարինում է JLINK OBSTLINK STM32 գրիչի ներբեռնման էմուլյատոր ARM-ին։

Արտադրանքի բնութագրերը

(1) Սարքավորումների սխեմատիկ տպատախտակը լիովին բաց կոդով է, ծրագրային ապահովումը բաց կոդով է, հեղինակային իրավունքի հետ կապված ռիսկեր չկան։

Ներկայումս շուկայում առկա jlink/stlink-ը ծովահենային է, և օգտագործման հետ կապված կան որոշ իրավական խնդիրներ: Երբ որոշ jlink-ներ օգտագործվում են IDE-ի հետ, ինչպիսին է MDK-ն, դա կարող է հանգեցնել ծովահենության և չի կարող օգտագործվել նորմալ, իսկ որոշ jlink տարբերակներում խնդիր է առաջանում որոշ ժամանակ օգտագործելուց հետո կորցնելու ներկառուցված ծրագիրը: Երբ ներկառուցված ծրագիրը կորչում է, դուք պետք է ձեռքով վերականգնեք ծրագիրը:

(2) SWD ինտերֆեյսի ելք, աջակցում է համակարգչային վրիպազերծման հիմնական ծրագրերին, ներառյալ keil, IAR, openocd, աջակցում է SwD ներբեռնմանը, միաքայլ վրիպազերծմանը։

(3) JTAG ինտերֆեյսը, openocd-ի հետ միասին, կարող է աջակցել աշխարհի գրեթե բոլոր SoC չիպերի վրիպազերծմանը, ինչպիսիք են ARM Cortex-A շարքը, DSP-ն, FPGA-ն, MIPS-ը և այլն, քանի որ SWD արձանագրությունը միայն ARM-ի կողմից սահմանված մասնավոր արձանագրություն է, իսկ JTAG-ը՝ միջազգային IEEE 1149 ստանդարտը: Սովորական էմուլյատորային թիրախային չիպը, ընդհանուր առմամբ, ARM Cortex-M շարքն է, որը չի ներմուծում JTAG ինտերֆեյս, և այս արտադրանքը ներկայացնում է JTAG ինտերֆեյս, որը հարմար է այլ հարթակներում աշխատանքը մշակելու և վրիպազերծելու համար:

(4) Աջակցում է վիրտուալ սերիական պորտին (այսինքն՝ այն կարող է օգտագործվել որպես էմուլյատոր կամ որպես սերիական պորտի գործիք՝ փոխարինելով ch340, cp2102, p12303-ը)

(5) DAPLink-ը աջակցում է USB ֆլեշ կրիչի ներկառուցված ծրագրի թարմացմանը, պարզապես հողանցեք nRST-ն, միացրեք այն DAPLink-ին, համակարգչին: Կլինի USB ֆլեշ կրիչ, պարզապես քաշեք նոր ներկառուցված ծրագիրը (hex կամ bin ֆայլ) USB ֆլեշ կրիչի մեջ՝ ներկառուցված ծրագրի թարմացումն ավարտելու համար: Քանի որ DAPLink-ը իրականացնում է U սկավառակի ֆունկցիայով bootloader, այն կարող է հեշտությամբ ավարտել ներկառուցված ծրագրի թարմացումը: Եթե դուք ունեք STM32-ի վրա հիմնված արտադրանք զանգվածային արտադրության մեջ, և արտադրանքը կարող է ավելի ուշ թարմացման կարիք ունենալ, DAPLink-ի ներկառուցված ծրագրի կոդը շատ արժանի է ձեր հղմանը, հաճախորդը կարիք չունի տեղադրել բարդ IDE կամ ձայնագրման գործիքներ՝ թարմացումն ավարտելու համար, պարզապես քաշեք այն U սկավառակի վրա՝ հարմարավետորեն ավարտելու ձեր արտադրանքի թարմացումը:

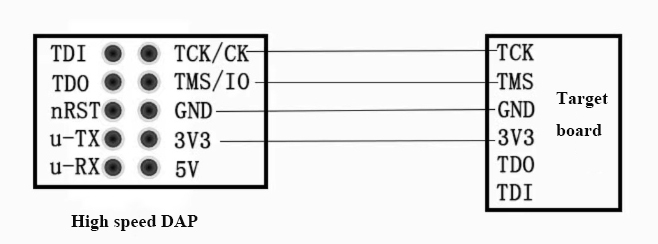

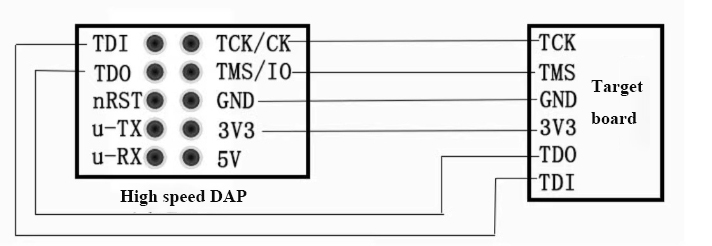

Էլեկտրական միացման ընթացակարգ

1. Միացրեք էմուլյատորը թիրախային տախտակին

SWD միացման սխեմա

JTAG միացման սխեմա

Հարց ու պատասխան

1. Այրման ձախողում, որը ցույց է տալիս RDDI-DAP սխալ, ինչպե՞ս լուծել այն։

Ա. Քանի որ սիմուլյատորի այրման արագությունը բարձր է, Դյուպոնի գծի միջև ազդանշանը կառաջացնի խաչաձև խոսակցություն, խնդրում ենք փորձել փոխել ավելի կարճ Դյուպոնի գիծը կամ սերտորեն միացված Դյուպոնի գիծը, կարող եք նաև փորձել նվազեցնել այրման արագությունը, ընդհանուր առմամբ, խնդիրը կարող է լուծվել սովորական եղանակով:

2. Ի՞նչ պետք է անել, եթե թիրախը չի կարող հայտնաբերվել, ինչը վկայում է կապի խափանման մասին:

Ա. Խնդրում ենք նախ ստուգել, թե արդյոք սարքավորումների մալուխը ճիշտ է (GND, CLK, 10, 3V3), ապա ստուգել, թե արդյոք թիրախային տախտակի սնուցման աղբյուրը նորմալ է: Եթե թիրախային տախտակը սնուցվում է սիմուլյատորից, քանի որ USB-ի առավելագույն ելքային հոսանքը ընդամենը 500 մԱ է, խնդրում ենք ստուգել, թե արդյոք թիրախային տախտակի սնուցման աղբյուրը բավարար չէ:

3. CMSIS DAP/DAPLink-ը որ չիպի վրիպազերծման ձայնագրությունն է աջակցում։

Ա. Տիպիկ օգտագործման սցենարը միկրոկոնտրոլը ծրագրավորելն ու վրիպազերծելն է: Տեսականորեն, Cortex-M շարքի միջուկը կարող է օգտագործել DAP-ը գրառման և վրիպազերծման համար, այնպիսի տիպիկ չիպեր, ինչպիսիք են STM32 լրիվ շարքի չիպերը, GD32 լրիվ շարքը, nRF51/52 շարքը և այլն:

4. Կարո՞ղ եմ օգտագործել DAP էմուլյատորը Linux-ում վրիպազերծման համար։

Ա. Linux-ում կարող եք օգտագործել openocd-ը և DAP էմուլյատորը վրիպազերծման համար: openocd-ն աշխարհում ամենատարածված և հզոր բաց կոդով վրիպազերծիչն է: Կարող եք նաև օգտագործել openocd-ը Windows-ում, համապատասխան կոնֆիգուրացիայի սկրիպտ գրելով՝ կարող եք իրականացնել չիպի վրիպազերծումը, ձայնագրումը և այլ գործողություններ:

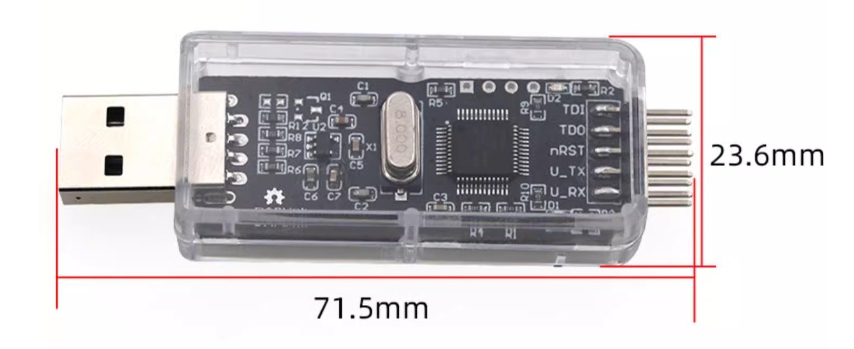

Արտադրանքի նկարահանում

Ապրանքների կատեգորիաներ

-

Հեռախոս

-

Էլ․ փոստ

-

WhatsApp

-

Սկայպ

-

Սկայպ

-

Սկայպ